-

天融信TopApp-LB 负载均衡系统Sql注入漏洞(0day)

` POST /acc/clsf/report/datasource.php HTTP/1.1 Host: Connection: close Accept: text/javascript, text/html, application/xml, text/xml, / X-Prototype-Version: 1.6.0.3 X-Requested-With: XMLHttpRequest U…- 1.4k

- 0

-

PHPstudy默认Nginx配置存在解析漏洞

刚准备撸狗,就听说phpstudy出洞了,光速爬到电脑前。 高清图可以关注公众号:F11Team ps:实际上该漏洞在2017年就被爆出来了。 再来一遍~ 本次漏洞是nginx的已知解析漏洞 测试环境: phpstudy最新版 Nginx 1.15.11 php任意版本 随便找了张图片 写入 <?php phpinfo();?> 通过Nginx的解析漏洞 xxx.png/xx.php …- 1.3k

- 0

-

-

-

通达OA多枚0day漏洞分享

获取最新漏洞、0day、技术文章 关注微信公众号:F11Team 4枚SQL注入0day 一枚未授权0day 关注公众号回复:通达sql注入0day 获取exp- 2.5k

- 0

-

警惕:你的信息可能已被蓝方获取!!!

人在家中坐,饼从天上来 蜜罐深似海,列表有乾坤 昨日发了一篇文章,是收到了一份蜜罐列表 随后不少公众号也发布了 有的甚至将蜜罐列表公布了出来 在我个人认为 这并不是一件好的事情。 在上篇文章也说了,蜜罐这东西 打开URL 在你毫不知情的情况下 自动获取你的个人、pc指纹信息等 这对小白或不经意打开的人来说 实属防不胜防 另外我看到了 有些公众号也有写出 当收到url后 想去聊天 发现该神秘人已经取…- 985

- 0

-

红蓝对抗中从容应对蓝方蜜罐程序

俗话说一入蜜罐深似海,一脚踏入地狱门 前几天 在公众号后台收到一条消息 称:蓝队所有蜜罐,来自红队的反击。 随后半信半疑的我 打开了几个网址 确定是蜜罐 但是否为蓝队 便不太清楚了 顺手带走了几个接口 普及一下蜜罐: 蜜罐技术本质上是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推…- 1.7k

- 0

-

-

红蓝对抗-蓝队蜜罐列表泄露

今天上午公众号后台突然收到一条消息 据称为蓝队多有蜜罐-来自红队的反击。 看了一下 确为蜜罐 但是否为蓝队 尚不明确 30左右个 接口 拿走了 多谢! 更多细节 关注公众号- 1.8k

- 0

-

通达OA最新RCE 0day 利用

免责声明:本站所提供工具、技术文章,仅供技术学习交流、请勿用于非法行为,请遵守相关法律规定,否则后果自负。 0day 0day 0day 官方最新版:11.7 测试版本: Office Anywhere 2017版/Office Anywhere 2019/ 都没有 告辞..... 算了 直接上图吧 利用过程 当前权限- 1.5k

- 0

-

果聊连载之粉丝被果聊勒索老李出手必办之

之前发的两篇文章,我不知道影响这么大,很多的公众号粉丝告诉我自己有着同样的经历,但只能任人宰割,一次又一次的被勒索。 但由于工作繁忙,我也不可能去帮助每一个人,希望大家能见谅,也提醒大家 遇到这种情况请先报警。 作为网络安全从业人员,我们应该去做一些力所能及的事情,每帮助一个受害者 我都感到非常的骄傲 我把我所掌握的技术用在了正路上, 我帮助了需要帮助的人,这很快乐。这也应该是正义白帽子该做的事情…- 1.1k

- 0

-

-

续集:桃子姐姐不为人知的另一面之实战撸穿某果聊APP(下)

通过上篇文章,也有很多人私聊我 有遇到过这种事情,有支持我这种做法的,有向我反馈更多类似诈骗方式的,希望我能帮助他们 希望我能多发写类似的文章,在这里说声抱歉,由于工作原因我也只能偶尔来帮助大家。非常感谢大家伙的支持,我也看到很多新老朋友在转发。 上篇文章主要写了渗透测试思路,本篇文章主要针对溯源过程做文章。 今日溯源你身份 测试记录帮了忙 搬起石头砸自己 自食其果最应得 浪子回头金不换 愿你来…- 2.9k

- 0

-

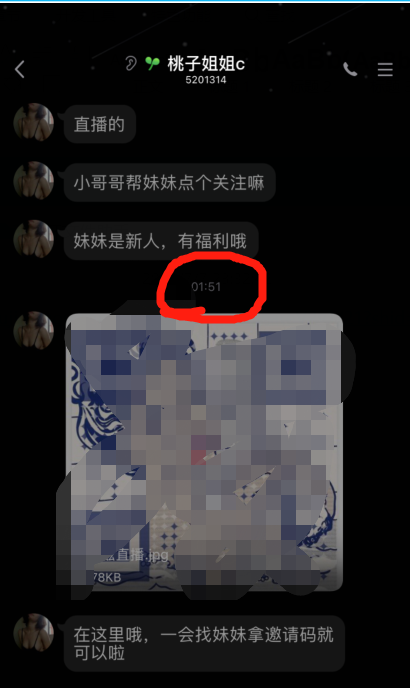

桃子姐姐不为人知的一面之实战撸穿某果聊APP

晴天一声霹雳响,大老李闪亮登场~ 在现如今这个社会,毁掉一个人的往往是欲望 。 说到这老夫就想淫诗一首 长夜漫漫难入眠 诈骗团伙朝你来 诈骗手段真高明 直播果聊真开心 社会险恶你不知 倾家荡产才醒悟 获取APP 就在这夜黑风高的夜晚 我突然收到一条消息 你李身经百战,看到“福利”二字 便觉得不妥,果断抄起模拟器扫码下载了这个app 大概长这个样子 抓到URL 抓包看了一眼 大概就是 你输入手机号码…- 4k

- 0

-

APP安全(基于Web狗的实战APP渗透测试)

随着APP的火热,APP安全也是一个大问题,也有很多客户需要做APP的安全测试,故本人分享些测试方法,作为资深Web狗,站在Web角度来做一个APP的安全测试。- 3.5k

- 0

-

企业应对HW的防御之策

面对即将到来的HW,想写篇文章出来,近两年来一直在做红队的HW,针对防守这块能力欠缺太多,好在这段时间在某HW做裁判,见证了大大小小的攻击与防守,使我真正懂得了“攻防无绝对”这句话的真正意义,让我全面掌握了攻防经验与思路,故发表本文希望大家的应对HW防的能力有所提升。- 4.2k

- 0

-

这是一篇“不一样”的真实渗透测试案例分析文章

作者:cheery@QAX-ATEAM && n0thing@QAX-ATEAM 校对:L.N. 同时感谢n1nty、pr0mise、2月30日对本文提出的宝贵建议。文章内容较多,建议点击文末“阅读全文”,跳转到博客阅读。 0x00 前言 本文是由一次真实的授权渗透案例引申而出的技术分析和总结文章。在文章中我们会首先简单介绍这次案例的整体渗透流程并进行部分演绎,但不会进行详细的截图…- 2.1k

- 0

-

Apache Tomcat AJP 漏洞复现套装(CVE-2020-1938)

复现过程:https://github.com/laolisafe/CVE-2020-1938 复现包及EXP下载 [reply]链接:https://pan.baidu.com/s/1tH3rsJ9w5txI79Pcc6rHiw 提取码:84o3[/reply]- 9.9k

- 0

-

盘”laoli”上线

网盘地址 网盘系统从6月份就在开始筹备,七月正式上线。 历经三个月,网盘内容变得丰富起来,目前仅公开文章和部分利用工具 在此感谢各位好友的工具、文章推荐。 为方便分享,收集,学习,记录,搭建本站 所有工具以及资源来自网络收集,所有下载,仅供学习交流。 本着免费、公开的心态分享文章、技巧、漏洞利用等 有任何问题或者想添加资源请联系邮箱:admin@51hack.cn 个人博客:./ 打赏: 喜欢本站…- 1.5k

- 0

-

Phpmyadmin4.9.0.1 CSRF

CVE-ID: CVE-2019-12922 phpMyAdmin <= 4.9.0.1 Exploit CSRF - Deleting main server Deleting Server 1 <img src=" http://server/phpmyadmin/setup/index.php?page=servers&mode=remove&id=1&…- 10k

- 0

-

坐下坐下,听我讲免杀抓密码

微软自己出了一款工具,可用来抓Windows下存储的密码 先瞧几张图 命令: Procdump.exe -accepteula -ma lsass.exe lsass.dmp 导出hash后,放到猕猴桃解码 sekurlsa::minidump lsass.dmp sekurlsa::logonpasswords 真是完美的一批 明文密码 真的是爽哟- 1.5k

- 0

-

某大学的一次授权渗透测试

8.30 授权测试 某大学 要打主站和邮箱 情景还是和上篇文章一样 又TM请假了 (我太难了) 于是一直延迟到本周一开始做的 9.03 -9.05上午 不到三天时间吧 9.05十点输出的报告 很长时间没有写过文章了 原因是没有可写的 东西都太简单了 Ok 拿到目标 随便看了一眼主站 拜拜了您嘞 9.3的历时记录 简单打点 这个子域真的是…东西很多 全在二级目录 全是弱口令 全都shell不了 真是…- 2k

- 0

-

情侣空间钓鱼邀请,让我慌得一批

前两天收到一情侣空间的邀请 一脸吃惊 长这个样子 当时在火车上,随便拿手机看了看 踩了下点 后台及简单弱口令 无果 反手一个XSS Fuck? 好吧 好吧 惹不起 ….. 今天 2019.07.21 天气很热,砖头也很烫手 烦躁 想起这个钓鱼站, 已知信息 后台地址、管理员QQ、宝塔面板 哦,还知道这个B是个钓鱼站…………. 宝塔自带waf 咱也不敢刚 咱也刚不动 爆破inG 倒杯二锅头 让自己清…- 1.8k

- 0

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!